Académie de sécurité des technologies de l'information EITCA/IS

EITCA/IS Information Technologies Security Academy est une norme d'attestation d'expertise basée dans l'UE et internationalement reconnue englobant des connaissances et des compétences pratiques dans le domaine de la cybersécurité.

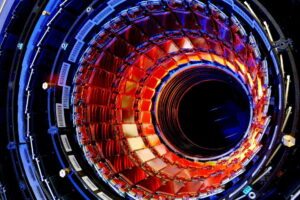

Le programme de l'Académie de sécurité des technologies de l'information EITCA/IS couvre les compétences professionnelles dans les domaines de la complexité informatique, de la cryptographie classique (y compris la cryptographie symétrique à clé privée et la cryptographie asymétrique à clé publique), la cryptographie quantique (en mettant l'accent sur QKD, la distribution de clé quantique ), introduction à l'information quantique et au calcul quantique (y compris la notion de circuits quantiques, de portes quantiques et d'algorithmique quantique en mettant l'accent sur des algorithmes pratiques tels que la factorisation de Shor ou les algorithmes de recherche de log discret), les réseaux informatiques (y compris le modèle OSI théorique), la sécurité des systèmes informatiques (couvrant fondamentaux et sujets pratiques avancés, y compris la sécurité des appareils mobiles), l'administration des serveurs de réseau (y compris Microsoft Windows et Linux), la sécurité des applications Web et les tests de pénétration des applications Web (y compris plusieurs techniques pratiques de pentesting).

L'obtention de la certification EITCA/IS Information Technologies Security Academy atteste de l'acquisition des compétences et de la réussite des examens finaux de tous les programmes de certification européenne des technologies de l'information (EITC) constituant le programme complet de l'EITCA/IS Information Technologies Security Academy (également disponible séparément en tant que certifications EITC uniques) .

La protection des systèmes et réseaux informatiques contre la divulgation d'informations, le vol ou l'endommagement du matériel, des logiciels ou des données traitées, ainsi que la perturbation ou la mauvaise direction des communications ou des services électroniques fournis, est généralement appelée sécurité informatique, cybersécurité ou information sécurité des technologies (sécurité informatique). En raison de la dépendance croissante du monde fonctionnant aux systèmes informatiques (y compris les plans sociaux et économiques) et en particulier à la communication Internet, ainsi qu'aux normes de réseaux sans fil telles que Bluetooth et Wi-Fi, ainsi qu'à la diffusion croissante d'appareils dits intelligents tels que les smartphones , les téléviseurs intelligents et divers autres appareils qui composent l'Internet des objets, le domaine de la sécurité informatique (cybersécurité) devient de plus en plus important. En raison de sa complexité en termes d'implications sociales, économiques et politiques (y compris celles de la sécurité nationale), ainsi que de la complexité en termes de technologies impliquées, la cybersécurité est l'une des préoccupations les plus critiques du monde moderne. C'est également l'une des spécialisations informatiques les plus prestigieuses caractérisée par une demande toujours croissante de spécialistes hautement qualifiés avec leurs compétences correctement développées et attestées, qui peuvent donner beaucoup de satisfaction, ouvrir des pistes de développement de carrière rapides, permettre une implication dans des projets importants (y compris projets stratégiques de sécurité nationale) et ouvrir la voie à d'autres spécialisations étroites dans différents domaines de ce domaine. Le métier d'expert en cybersécurité (ou de responsable de la cybersécurité dans une organisation privée ou publique) est exigeant mais aussi gratifiant et très responsable. L'expertise à la fois dans les fondements théoriques et les aspects pratiques de la cybersécurité moderne garantit non seulement un travail futuriste très intéressant et de pointe lié aux technologies de l'information, mais également des salaires considérablement plus élevés et des pistes de développement de carrière rapides en raison de lacunes importantes en matière de professionnels de la cybersécurité certifiés et de lacunes généralisées en matière de compétences. à la fois des connaissances théoriques et des compétences pratiques en matière de sécurité des technologies de l'information. Les paradigmes de la sécurité informatique ont évolué rapidement ces dernières années. Cela n'est pas surprenant car la sécurisation des technologies de l'information est étroitement liée aux architectures des systèmes qui stockent et traitent les informations. La diffusion des services Internet, en particulier dans le commerce électronique, a entraîné une part déjà prédominante de l'économie dans les données virtuelles. Ce n'est un secret pour personne qu'actuellement, la plupart des transactions économiques dans le monde passent par des canaux électroniques, ce qui nécessite bien sûr des niveaux de sécurité appropriés.

Pour comprendre la cybersécurité et pouvoir développer d'autres compétences théoriques et pratiques dans ce domaine, il faut d'abord comprendre les bases de la théorie du calcul (complexité de calcul) ainsi que les bases de la cryptographie. Le premier domaine définit les fondements de l'informatique et le second (cryptographie) définit les fondements de la communication sécurisée. La cryptographie en elle-même était présente dans notre civilisation depuis l'Antiquité pour fournir des moyens de protéger le secret des communications, et plus généralement d'en assurer l'authenticité et l'intégrité. La cryptographie classique moderne a été divisée en cryptographie symétrique (clé privée) basée sur la théorie de l'information (incassable) (basée sur le chiffrement à tampon unique, mais incapable de résoudre le problème de la distribution de la clé via les canaux de communication) et asymétrique sécurisée conditionnellement (public -clé) cryptographie (résolvant initialement le problème de la distribution des clés et évoluant plus tard vers des systèmes cryptographiques fonctionnant avec des clés dites publiques qui devaient être utilisées pour le cryptage des données et étaient liées dans des relations asymétriques de termes de complexité de calcul avec des clés privées, difficiles à calculer à partir de leurs clés publiques correspondantes, qui pourraient être utilisées pour décrypter les données). La cryptographie à clé publique, dépassant pratiquement les potentiels d'application de la cryptographie à clé privée, a dominé Internet et est actuellement une norme principale pour sécuriser les communications privées sur Internet et le commerce électronique. En 1994 cependant, il y a eu une percée majeure, qui a montré que les algorithmes quantiques peuvent casser la plupart des cryptosystèmes à clé publique (par exemple le chiffrement RSA basé sur le problème de factorisation). D'autre part, l'information quantique a fourni un tout nouveau paradigme pour la cryptographie, à savoir le protocole de distribution de clé quantique (QKD), qui permet de mettre en œuvre pratiquement des cryptosystèmes sécurisés incassables (théoriques de l'information) pour la première fois dans l'histoire (même pas cassables avec tout algorithme quantique). Une expertise dans ces domaines des développements modernes de la cybersécurité jette les bases de compétences pratiques qui peuvent être appliquées pour atténuer les cybermenaces sur les réseaux, les systèmes informatiques (y compris les serveurs mais aussi les ordinateurs personnels et les appareils mobiles) et diverses applications (principalement les applications Web). Tous ces domaines sont couverts par l'Académie de sécurité des technologies de l'information EITCA/IS, intégrant une expertise dans les domaines théoriques et pratiques de la cybersécurité, complétant les compétences par une expertise en tests d'intrusion (y compris des techniques pratiques de test Web).

Depuis l'avènement d'Internet et la mutation numérique qui s'est produite ces dernières années, le concept de cybersécurité est devenu un sujet commun dans notre vie professionnelle et personnelle. Au cours des 50 dernières années d'avancées technologiques, la cybersécurité et les cybermenaces ont suivi le développement des systèmes et des réseaux informatiques. Jusqu'à l'invention d'Internet dans les années 1970 et 1980, la sécurité des systèmes et des réseaux informatiques était principalement reléguée au milieu universitaire, où, avec la connectivité croissante, les virus informatiques et les intrusions sur les réseaux ont commencé à décoller. Les années 2000 ont vu l'institutionnalisation des risques cyber et de la cybersécurité, suite à la montée des virus dans les années 1990. Les attaques à grande échelle et la législation gouvernementale ont commencé à émerger dans les années 2010. La session d'avril 1967 de Willis Ware à la Spring Joint Computer Conference, ainsi que la publication ultérieure du rapport Ware, ont été des jalons décisifs dans l'histoire de la sécurité informatique.

La soi-disant trinité CIA de la confidentialité, de l'intégrité et de la disponibilité a été établie dans une publication du NIST de 1977 comme une approche claire et facile pour expliquer les exigences de sécurité essentielles. De nombreux cadres plus complets ont depuis été présentés, et ils évoluent encore. Cependant, il n'y avait pas de risques informatiques graves dans les années 1970 et 1980 puisque les ordinateurs et Internet en étaient encore à un stade précoce de développement avec une connectivité relativement faible, et les menaces de sécurité étaient facilement détectées dans des domaines d'opérations limités. Les initiés malveillants qui ont obtenu un accès non autorisé à des documents et fichiers critiques étaient la source de danger la plus courante. Ils n'ont pas utilisé de logiciels malveillants ou de failles de réseau pour obtenir un avantage financier dans les premières années, malgré le fait qu'ils existaient. Des sociétés informatiques établies, telles qu'IBM, ont commencé à développer des systèmes de contrôle d'accès commerciaux et des logiciels de sécurité informatique dans la seconde moitié des années 1970.

L'ère des programmes informatiques malveillants (vers ou virus s'ils avaient programmé des propriétés d'auto-réplication et d'opérations contagieuses, se propageant dans les systèmes informatiques via des réseaux et d'autres moyens) a commencé en 1971 avec ce qu'on appelle Creeper. Creeper était un programme informatique expérimental développé par BBN et considéré comme le premier ver informatique. Reaper, le premier logiciel antivirus, a été développé en 1972. Il a été conçu pour migrer à travers l'ARPANET et éliminer le ver Creeper. Un groupe de pirates informatiques allemands a commis le premier acte documenté de cyberespionnage entre septembre 1986 et juin 1987. Le gang a piraté les réseaux d'entreprises de défense, d'universités et de bases militaires américaines, vendant les données au KGB soviétique. Markus Hess, le chef du groupe, a été capturé le 29 juin 1987. Le 15 février 1990, il a été reconnu coupable d'espionnage (avec deux complices). Le ver Morris, l'un des premiers vers informatiques, a été diffusé via Internet en 1988. Il a été largement couvert par les médias grand public. Peu de temps après que le National Center for Supercomputing Applications (NCSA) ait publié Mosaic 1.0, le premier navigateur Web, en 1993, Netscape a commencé à créer le protocole SSL. En 1994, Netscape avait la version SSL 1.0 prête, mais elle n'a jamais été rendue publique en raison d'un certain nombre de failles de sécurité majeures. Des attaques par rejeu et une vulnérabilité qui permettait aux pirates de modifier les messages non chiffrés délivrés par les utilisateurs figuraient parmi les failles découvertes. Netscape, d'autre part, a publié la version 2.0 en février 1995.

Aux États-Unis, la National Security Agency (NSA) est chargée de protéger les réseaux d'information américains ainsi que de recueillir des renseignements étrangers. Ces deux responsabilités sont incompatibles. En tant que mesure défensive, l'examen des logiciels, la détection des problèmes de sécurité et la réparation des failles font tous partie de la protection des systèmes d'information. Exploiter les failles de sécurité pour obtenir des informations fait partie de la collecte de renseignements, qui est une action hostile. Lorsque les failles de sécurité sont corrigées, elles ne sont plus exploitables par la NSA. La NSA examine les logiciels largement utilisés afin d'identifier les failles de sécurité, qu'elle utilise ensuite pour lancer des attaques offensives contre des concurrents américains. L'agence prend rarement des mesures défensives, telles que la divulgation des problèmes de sécurité aux développeurs de logiciels afin qu'ils puissent être résolus. Pendant un certain temps, la stratégie offensive a fonctionné, mais d'autres pays, comme la Russie, l'Iran, la Corée du Nord et la Chine, ont progressivement développé leur propre capacité offensive, qu'ils utilisent maintenant contre les États-Unis. Les sous-traitants de la NSA ont développé et vendu des solutions simples en un clic et des outils d'assaut aux agences et alliés américains, mais les outils ont fini par se retrouver entre les mains d'adversaires étrangers, qui ont pu les étudier et développer leurs versions. Les propres capacités de piratage de la NSA ont été piratées en 2016, et la Russie et la Corée du Nord les ont exploitées. Des adversaires désireux de rivaliser dans la cyberguerre ont embauché des travailleurs et des sous-traitants de la NSA à des salaires exorbitants. Par exemple, en 2007, les États-Unis et Israël ont commencé à attaquer et à endommager les équipements utilisés en Iran pour raffiner les matières nucléaires en exploitant les failles de sécurité du système d'exploitation Microsoft Windows. L'Iran a riposté en investissant massivement dans sa propre capacité de cyberguerre, qu'il a immédiatement commencé à utiliser contre les États-Unis. Il convient de noter qu'actuellement, le domaine de la cybersécurité est largement traité comme un domaine stratégique de la sécurité nationale et un moyen d'éventuelles guerres futures.

Le certificat EITCA/IS fournit une attestation complète de compétences professionnelles dans le domaine de la sécurité informatique (cybersécurité) allant des bases aux connaissances théoriques avancées, ainsi que des compétences pratiques dans les cryptosystèmes classiques et quantiques, les réseaux informatiques sécurisés, la sécurité des systèmes informatiques (y compris la sécurité des appareils mobiles) la sécurité des serveurs et la sécurité des applications (y compris la sécurité des applications Web et les tests d'intrusion).

EITCA/IS Information Technologies Security Academy est un programme avancé de formation et de certification avec le contenu didactique étendu de haute qualité en libre accès référencé organisé dans un processus didactique étape par étape, sélectionné pour répondre de manière adéquate au programme défini, équivalent sur le plan éducatif au poste international -des études supérieures en cybersécurité combinées à la formation numérique en cybersécurité au niveau de l'industrie, et dépassant les offres de formation standardisées dans divers domaines de la sécurité informatique applicable disponibles sur le marché. Le contenu du programme de certification EITCA Academy est spécifié et standardisé par l'Institut européen de certification des technologies de l'information EITCI à Bruxelles. Ce programme est successivement mis à jour sur une base continue en raison des progrès dans le domaine de la cybersécurité conformément aux directives de l'Institut EITCI et est soumis à des accréditations périodiques.

Le programme EITCA/IS Information Technologies Security Academy comprend les programmes EITC européens de certification informatique pertinents. La liste des certifications EITC incluses dans le programme complet EITCA/IS Information Technologies Security Academy, conformément aux spécifications de l'Institut européen de certification des technologies de l'information EITCI, est présentée ci-dessous. Vous pouvez cliquer sur les programmes EITC respectifs répertoriés dans l'ordre recommandé pour vous inscrire individuellement à chaque programme EITC (alternativement à l'inscription au programme complet EITCA/IS Information Technologies Security Academy ci-dessus) afin de poursuivre leurs programmes individuels, en vous préparant aux examens EITC correspondants. La réussite de tous les examens pour tous les programmes EITC substituants entraîne l'achèvement du programme EITCA/IS Information Technologies Security Academy et l'octroi de la certification EITCA Academy correspondante (complétée par toutes ses certifications EITC substituantes). Après avoir réussi chaque examen EITC individuel, vous recevrez également le certificat EITC correspondant, avant de terminer l'intégralité de l'Académie EITCA.

Programmes EITC constituants de l'EITCA/IS Information Technologies Security Academy